用戶資產安全 - Lesson 6: 用户虚拟货币被盗应该如何处理或报案?

Author: Beosin

6.1虚拟货币被盗案件举例

1. Fenbushi Capital创始合伙人Bo Shen资产被盗事件

2022年11月23日,根据区块链安全审计公司Beosin旗下BeosinEagleEye安全风险监控、预警与阻断平台监测显示,Fenbushi Capital创始合伙人沈波在推特上表示:「个人常用894结尾钱包,共4200万美元价值资产,其中包含3800万枚USDC在纽约时间11月10日凌晨被盗。被盗资产为个人资金,与分布式相关基金无关。目前已当地报案,FBI与律师均已介入。」

案件分析

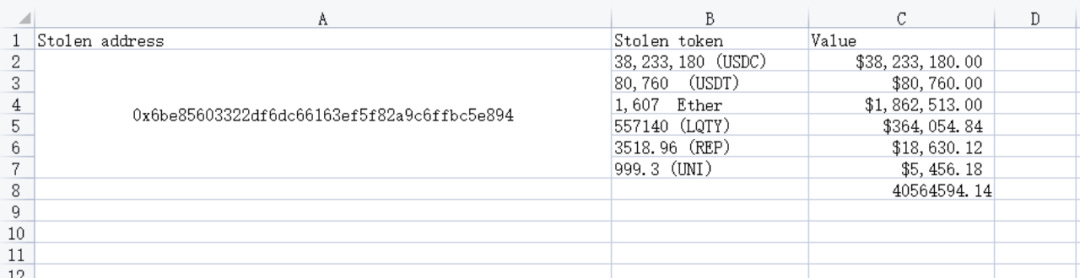

Beosin安全团队通过分析USDC的转账交易,定位到了相关地址遭受的多笔盗币交易,下图为其中一笔盗币交易。

0xf6ff8f672e41b8cfafb20881f792022f6573bd9fbf4f00acaeea97bbc2f6e4f7。

由于该笔交易是由

0x6be85603322df6DC66163eF5f82A9c6ffBC5e894地址发起,因此认定为私钥泄露。目前被盗资金已经大部分兑换为DAI,并被攻击者转移到下面两个地址:

0x4ac9ca41efe0ea19b8f3493a91d8a5f706e1e8f9;0x66F62574ab04989737228D18C3624f7FC1edAe14

还有1606个Ether在

0x24B93EED37e6FfE948A9bdF365d750B52AdCBC2e。再次提醒用户注意钱包安全,Beosin Trace持续对黑地址异动进行监控。被盗资金汇总表如下图所示。

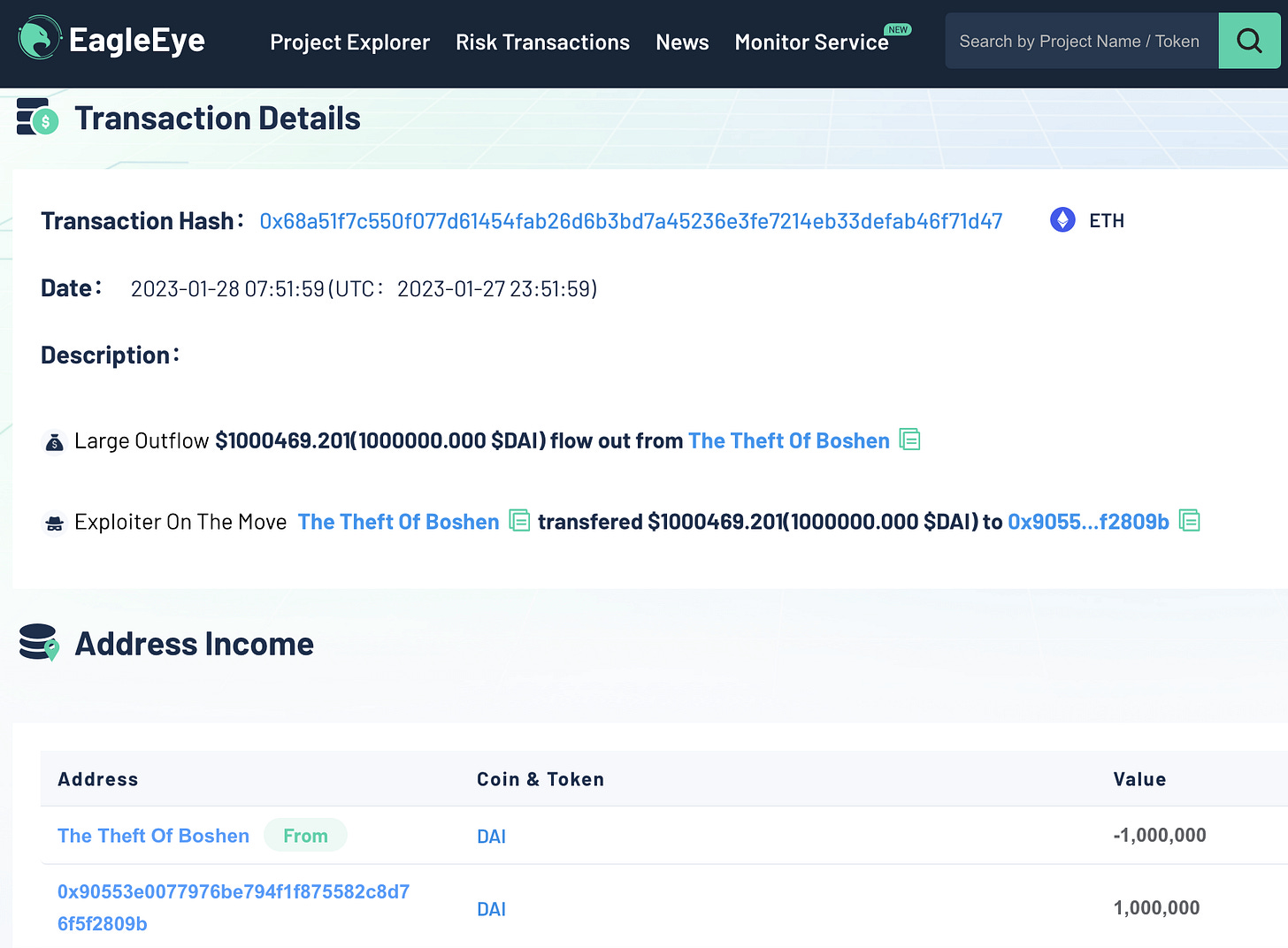

2023年1月28日,我们监控到分布式资本创始合伙人沈波的被盗资金发生异动,

盗币者

0x66F62574地址将400万DAI转移到0x90553e00地址之后,0x90553e00地址通过1inch将DAI兑换为2496.66 ETH并发送到0x376A0255,0x376A0255地址,将其中的502 ETH转移到FixedFloat,账户目前剩余1994.65枚ETH。

同时Beosin Trace正持续对黑地址异动进行监控。

2. 加密大V遭遇木马病毒被盗事件

2023年1月15日,加密KOL——NFT God发推称,因黑客入侵其Twitter、Substack、Gmail、Discord和钱包,导致其损失全部加密资产和NFT,黑客还通过盗取的账号发布诈骗链接。被黑原因为此前在新设备上把Ledger设置为热钱包而不是冷钱包,助记词在联网电脑上的钱包导入使用了,然后昨日在下载视频流软件OBS进行游戏直播后,点击了谷歌上的赞助商链接下载了恶意软件,使黑客可以访问其资金。

可见大V经常出现被盗事件,普通用户的被盗案例更加的多,因为Web3的链上资产特性,使得其相比传统互联网面临着极其严峻安全风险的考验,伴随着区块链底层技术逐步走向成熟,区块链应用价值愈加获得认可,区块链生态所承载的经济效益逐年提升,随之而来的安全风险也愈发严峻,黑客与不法分子的犯罪行为随之更加猖獗。

6.2 虚拟货币的相关犯罪有哪些

以虚拟货币为犯罪对象 ,简单而言,就是犯罪分子以直接获取他人的虚拟货币为犯罪目的, 采取盗窃、诈骗、抢劫等行为方式将他人的虚拟货币据为己有。最常见的就是盗币,例如:

通过黑客攻击或者其他计算机技术手段实施盗币;

骗取/盗取他人账号、私钥实施盗币;

通过钓鱼链接/平台,引诱他人点击链接或进入平台输入个人身份、 账号等隐私信息,从而实施盗币;

通过抢劫获取他人的虚拟货币;

另外,还有一些以获取他人虚拟货币为目的诈骗活动,例如:

通过虚假的虚拟货币交易平台骗取虚拟货币——要求受害者以比特币、以太币、USDT 等真实流通的有价值的虚拟货币到平台进行交易,看到的盈亏数据都是犯罪分子在后台操控, 受害者根本无法提币,或者显示投资亏损,最终骗取虚拟货币跑路。

通过虚假的虚拟货币投资项目骗取虚拟货币——要求受害者用比特币、以太币、USDT 等真实流通的虚拟货币去购买某项目的平台币,并号称这些平台币会在大交易所上市,会有数十甚至上百倍的增值。事实上这些平台币一文不值,也根本不会上交易所,犯罪分子的真实目的就是为了获取投资者的虚拟货币。

通过提供帮忙代投等投资服务骗取虚拟货币——宣称可帮助进行虚拟货币投资,其实是为了骗取受害者的虚拟货币,一旦将虚拟货币转给他们,犯罪分子可能就拿着受害者的虚拟货币消失跑路了。

6.3 虚拟货币自身特点给刑事侦查带来哪些障碍

虚拟货币除了无实物状态、有价值、数字化储存、可支付等特征之外,还具有一些比较典型的特征,不仅能够为违法犯罪提供更大的便利,还给刑事侦查带来了更大的困难与障碍,使其更容易成为滋生一系列新型犯罪的肥沃土壤以及各种黑灰产业的优选性工具。虚拟货币特别值得一提的特征主要有如下几点:

去中心化

虚拟货币的发行与交易并不依赖政府、中央银行以及企业等支持或者是信用担保以及传统的金融机构等中心性组织提供的服务,而是通过网络协议就能实现单个节点和其他节点之间的直接交互。所有节点都是中心也就无所谓中心了,这就使得犯罪者能够更加便利地以虚拟货币作为犯罪工具、手段、对象等。

匿名性

虚拟货币多是以 P2P 特别技术形式进行虚拟的加密数字货币,其通过地址间的价值交换,即为每笔交易创建不同的地址来实现隐私的保护,从而使得交易具有很强的匿名性,为监管和犯罪侦查等带来了很大的障碍。

全球可兑换性

虚拟货币通过 P2P 网络节点确认即可实现全球范围内自由流通,尽管部分国家禁止虚拟货币与法定货币兑换,但基于网络技术的全球性, 人们仍然可以通过各种手段实现兑换的目的。

交易便捷性

用户只需通过网络和电子账户便可在点对点的网络中完成虚拟货币交易,交易匿名且不需要经过监管部门,相比于传统货币具有很强的便捷性优势,更容易成为洗钱等系列犯罪的重要工具、手段。

6.4 资产被盗之后,应该怎么处理与报案

因为每个国家的法律政策不同,因此在资产被盗之后,你可以根据具体情况,进行相应的处理。

第一步:转移任何剩余资产

1)一旦某个钱包遭受攻击导致资产被盗,则应第一时间把钱包内的剩余资产转移到其他钱包,并弃用该被攻击的钱包;

2) 如果无法马上弃用或转移的,应查看账户授权,及时取消授权;

3) 被盗的资产如果是NFT,如果有冻结途径的,马上联系项目方进行资产冻结。

第二步:寻求安全团队帮助,资金追踪

这一步,不管是项目方被盗,还是个人被盗,都尽可能的寻找专业的安全团队进行协助,保持进行被盗资金的追踪。专业的安全团队一般会有丰富的安全分析和追踪溯源经验,能够从专业的角度去分析问题出在哪里。

更重要的是,在已经被盗的情况下,就需要对被盗的资金进行追踪,攻击者是否已经出售变现,资金走向是怎么样的,比如是留在攻击者钱包,还是进了交易所,或者进了混币器等等,这些链上追踪能够知道资金到哪去了。

另外一种追踪是链下追踪,通过传统的网络安全手段获取到攻击者的IP信息、服务器信息、邮箱信息、手机号码信息等,从而通过联合执法机构来反查攻击者的个人信息,试图追踪到攻击者本身。

第三步:统计丢失币种的金额以及证据

保护现场,固定证据:断网不关机,截图,录音,录屏等,尽量多种形式固化现场、保护现场,为后续追查溯源保留线索,等待专业取证人员进行取证分析。接下来统计自己损失的金额有多少,进行资金统计。

第四步:前往执法机构报案

准备好相关的文档和材料,就准备去执法机关报案。(每个国家的法律政策不同,可根据具体情况,进行相应的处理。)

第五步:持续跟进,保持沟通

咨询办案的执法机构关于这个案子的进度,如果需要安全公司协助,可以让执法机构联系安全公司协助处理。

6.5 避免虚拟货币被盗,普通用户有哪些防范指南

助记词私钥问题

助记词私钥是最严重的一类问题,一旦泄漏之后将意味着你彻底丧失对钱包的拥有权,对方可以完全的操控转移你钱包中的任何资产。

骗取助记词私钥的主要手段

助记词私钥触网

不少用户会将助记词私钥直接明文存储在云盘中,若你的云盘密码泄漏,甚至是第三方网盘公司数据泄漏,都可能会导致助记词私钥被曝光。即使你存储在设备本地,如电脑记事本,或者是通过截屏存储在手机相册,当你的设备丢失,或中了木马病毒,也都有可能会泄漏助记词私钥,也有不少朋友习惯通过社交平台、邮件等存储或传输,这些行为都具有极大的安全隐患,在传输的过程中可能会被截获,以及若传输的设备丢失,或者账号泄漏,也都会导致助记词曝光,所以明文存储在触网设备中,都有泄漏风险。除此以外,不少用户在登陆时将助记词私钥复制粘贴,在这个过程中也存在泄漏风险。

假冒网站诱导输入助记词私钥

很多用户会通过谷歌搜索关键词的方式进入到诸如Opensea等交易平台中,但是会有不少假冒网站诱导你去点击,甚至假冒网站在搜索结果中的排名比真的网站还要高,这类网站以假乱真,从UI样式和功能与真的相差无几,域名也极其的相似,当你打开这类网站后通常会要求你进行“钱包”登陆,它们通常还会配套的在网站中伪装一个假钱包,当你在假网站中输入助记词登陆后,你的资产就会被瞬间转移走。

丢失助记词私钥

除了黑客骗取助记词私钥偷盗资产以外,用户丢失助记词私钥所产生的资产损失也不容小觑,很多用户会将助记词记录在电脑记事本中,或者手写在纸条上,最终可能在电脑报废、搬家等原因的情况下导致助记词私钥丢失,从而无法取回资产,目前大量存有资产的但长期无任何交易的僵尸地址可能有很大一部分都是助记词私钥导致的,这些资产将会被彻底锁死。

避免助记词私钥问题的主要方式

助记词私钥保存妥当

助记词私钥不可以触网保存,不要直接将其明文存储在云盘,不要通过微信、邮箱等渠道传送助记词私钥,也不要明文保存在本地,最好是离线保存助记词私钥。也可以使用多签钱包、智能钱包来保存,随着账户抽象概念的落地,越来越多的智能钱包具备社交恢复等能力,这对于资产的安全存储也是很大的一步。

助记词私钥不可完整复制

避免复制粘贴完整助记词的情况,如果需要的话,可以分段复制,每复制一段,再复制其他的内容冲刷一次,然后再复制另外一段。

谨慎输入助记词私钥

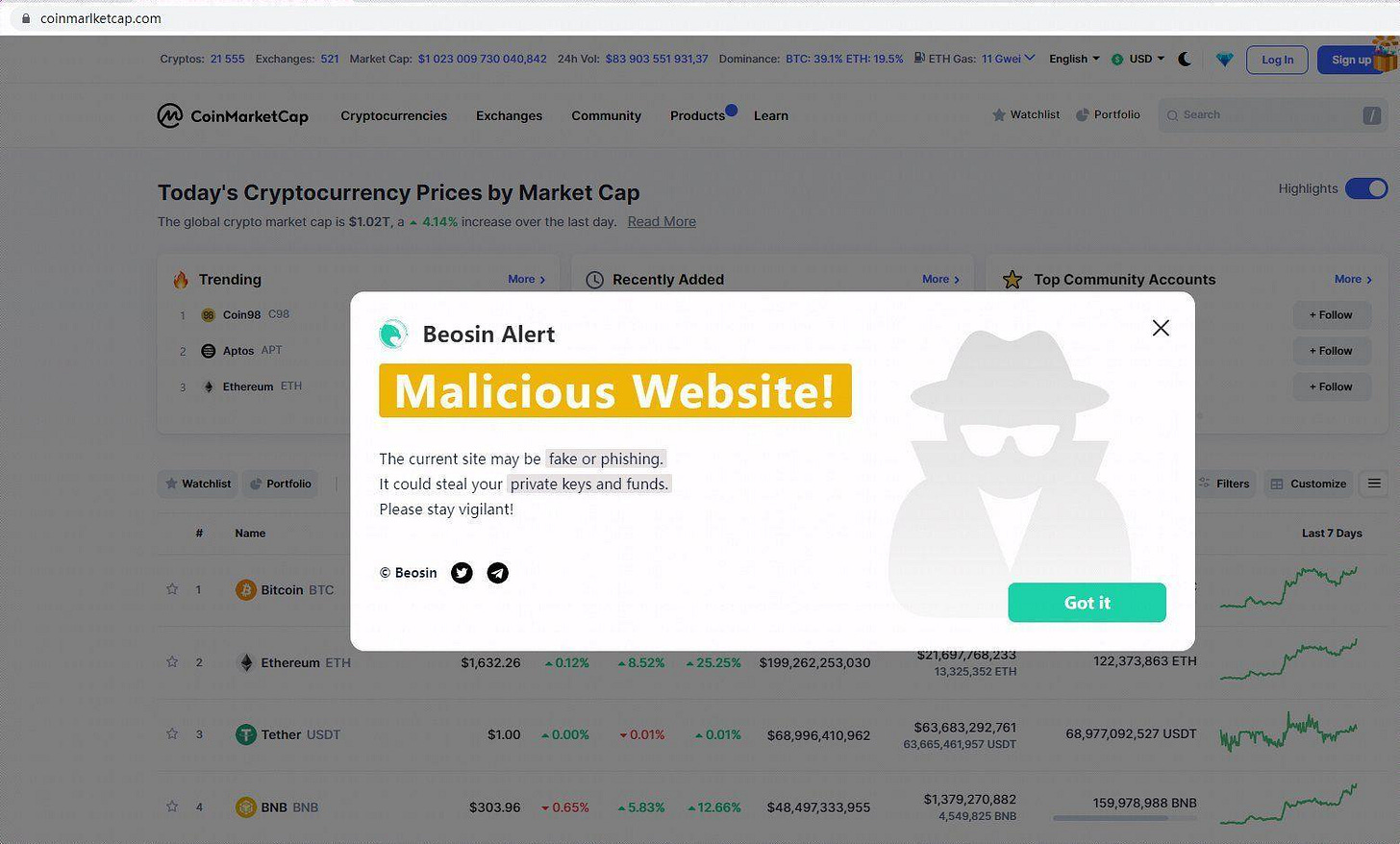

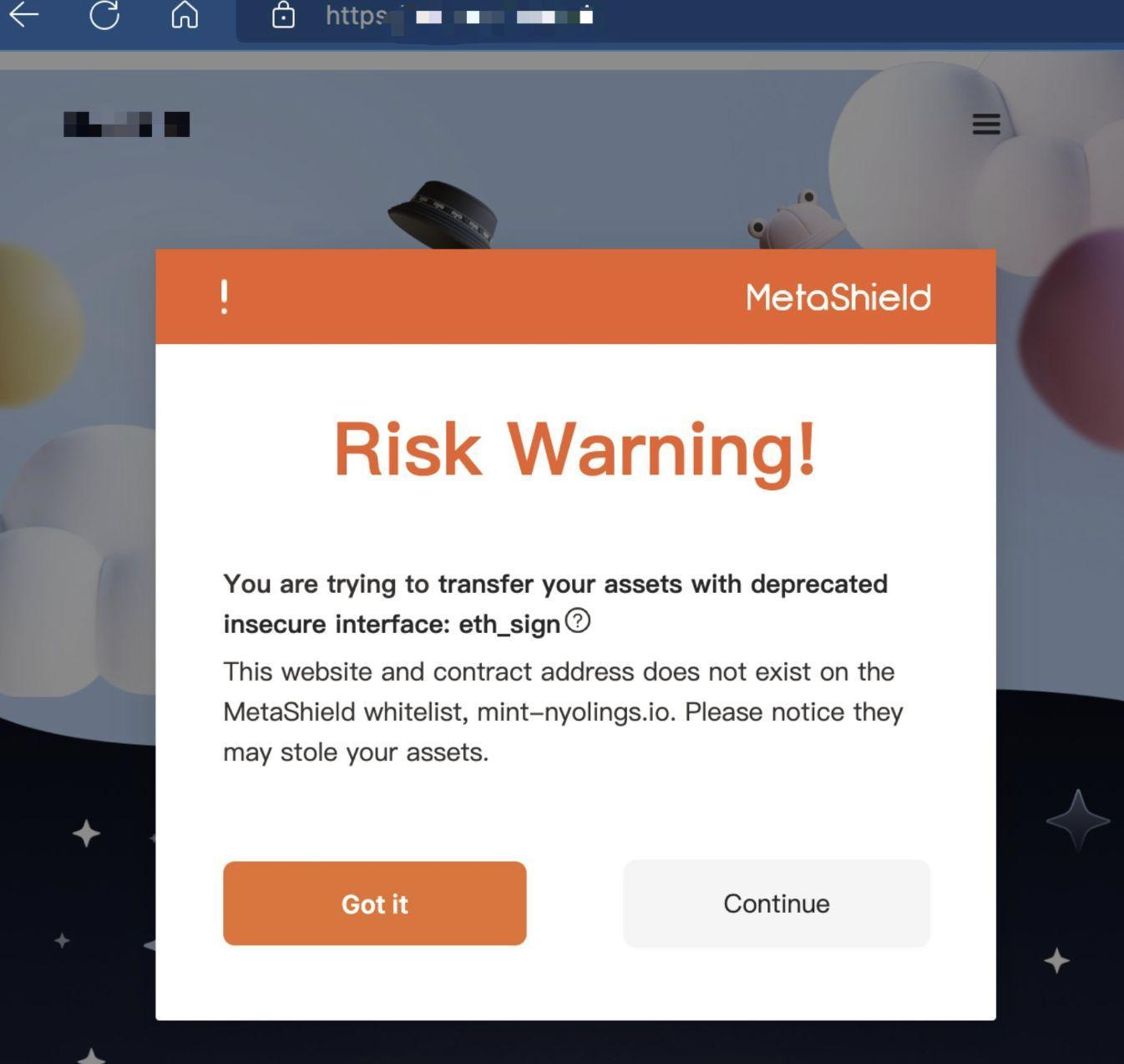

一切要求你输入助记词私钥的情况,你都可以先将其假定为是钓鱼网站,同时可以配合使用Beosin Alert、MetaShield等安全插件使用,这类插件都会收录黑名单库辅助你去判断,如下图是Beosin Alert识别到一个假冒的Coinmarketcap网站,大家可以试着来找找看这个假冒网站的破绽在哪里。

Beosin Alert反钓鱼插件下载: https://chrome.google.com/webstore/detail/beosin-alert/lgbhcpagiobjacpmcgckfgodjeogceji?hl=en

钓鱼网站防范问题

钓鱼网站常见的陷阱

空投诱导

大家在Opensea检查一下自己的NFT,在 hide 栏目中应该会发现不少奇奇怪怪从来没有见过的NFT,甚至有报出很高价格的offer,里面也许就有黑客空投给你来诱导进入钓鱼网站的NFT,之前曾经有传言说如果接受空投NFT的offer就会导致资产被盗,其实并不会的,这类空投的套路实际上是诱导你打开空投NFT的网站,然后在网站里通过签名授权的方式盗取你的资产,空投只是诱导你打开网站的一个手段。

Discord私信

大家在Discord中应该经常会收到一些冒充官方给你发送的私信,以天上掉馅饼的形式告诉你获得了某个NFT的free mint权,然后下面会附带一个网址,这个网址的名字和该NFT非常相似,你点击后打开的样式也长的很像,然后下面会有一个大大的 mint 按钮,并伴随着跳动的数字告诉你距离结束已经不久了,于是你会认为自己捡了个大便宜,赚钱的欲望冲破了理性抓紧下意识的点击按钮、支付gas、授权资产一气呵成,然后就会发现自己的NFT被转走了。

虚假Twitter账号

很多即将发售的NFT都可能面临被注册虚假Twitter账号的问题,甚至这些虚假账号的粉丝数比真实账号还要多,比如某个NFT项目还未发售,但是其虚假账号突然宣布进行发售并放出钓鱼网站,然后大量对该项目期待已久的用户因为fomo情绪就会冲进去中招。

官方被黑

这一类是危害面最大的传播手段,如上文中提到的BAYC官方的Discord被黑,以及其他项目也有出现Twitter官方账号被盗的情况,以官方的形式直接发送通告诱导大家点击钓鱼网站,因为大量用户看到是官方发的于是就会带有信任感从而中招。

搜索结果

这一类则也在上文中提到过,钓鱼网站因为高仿和域名相似,有时候在谷歌搜索关键词出来的排名甚至高于真实网站,从而用户会进入钓鱼网站中招。

避免钓鱼网站问题的方式

检查消息来源的真实性

虽然很多人说Web3是捡钱的行业,但是不要相信“天上掉馅饼”,认真的看一看消息来源渠道是否是官方,检查域名是否正确,三思而后行。

谨慎一切approve、transfer和盲签

除非你正在进行挂单等行为,当你的钱包出现要求你进行资产的approve和transfer操作时,一定要极其谨慎的检查当下你是否真的意图在执行这样的操作,以及一切盲签署都要谨慎进行,检查签名内容和来源,确保当前要求你进行的操作确实是你的意图。

交易行为资产隔离

准备至少2个钱包,1个存储少量资金用于日常交易,另外一个存储不常用的较大资金,该钱包只用于存钱尽量避免交易,这样即使你遇到了钓鱼事件被盗的资产也会有限。

安装权威的防钓鱼插件

可以安装上文中提到的如Beosin Alert、MetaShield等安全插件,若你打开的网站处于它们的黑名单库时则会及时的预警。